警察庁が公表した最新の調査によると、ランサムウェアの被害を受けた企業・団体のうち、バックアップから正常に復元できたのはわずか約2割にとどまることが明らかになりました。さらに8%が全業務を停止する事態に追い込まれており、サイバー攻撃による経営リスクは年々深刻さを増しています。

警察庁調査が示す「バックアップ神話」の崩壊

「バックアップさえ取っていれば大丈夫」——多くの企業がそう信じてきました。しかし今回の警察庁調査は、その認識を根本から覆す結果を示しています。

調査結果の主要な数値を整理すると、以下のとおりです。

| 指標 | 数値 |

|---|---|

| バックアップからの復元成功率 | 約 20% |

| 全業務停止に至った企業・団体の割合 | 8% |

| 「復旧に1カ月以上」または「調査時点で復旧中」の割合 | 44% |

| 復旧に2カ月以上かかったケースで発生した費用 | 全件5,000万円以上 |

復旧に2カ月以上かかった事例では、例外なく5,000万円を超えるコストが生じています。ランサムウェアは単なるデータ損失問題ではなく、事業継続を左右する経営危機であることが数字で証明されました。

なぜバックアップがあっても復元できないのか

バックアップを取得していたにもかかわらず復元に失敗するケースには、いくつかの共通した原因があります。

1. バックアップデータ自体が暗号化・感染している

多くの高度なランサムウェアは、本格的な暗号化を実行する前に数週間から数カ月かけてネットワーク内に潜伏します。この潜伏期間中に、接続されたバックアップストレージやNASへと感染を広げ、バックアップデータ自体を汚染します。

感染後にバックアップから復元しようとしても、すでに汚染されたバックアップしか残っていないというケースが後を絶ちません。

2. バックアップの検証が行われていない

バックアップを取得していても、定期的なリストアテストを実施していない企業が多数を占めます。いざという時に復元を試みると、バックアップファイルが破損していた、あるいは必要なシステム構成が変わっていて復元できないという事態が発生します。

3. オフサイト・オフライン保管の不備

本番環境と同じネットワークセグメント上にバックアップが保存されている場合、ランサムウェアは容易にバックアップ先へ横展開できます。物理的・論理的に分離されたバックアップ先を確保していないことが、復元失敗の大きな要因です。

4. 復旧計画(DRP)の不在

技術的なバックアップが存在しても、誰が・何を・どの順番で復旧させるかを定めた手順書(ディザスタリカバリプラン)がなければ、実際の障害対応は混乱します。44%が「復旧に1カ月以上」かかった背景には、こうした計画不在の問題も含まれています。

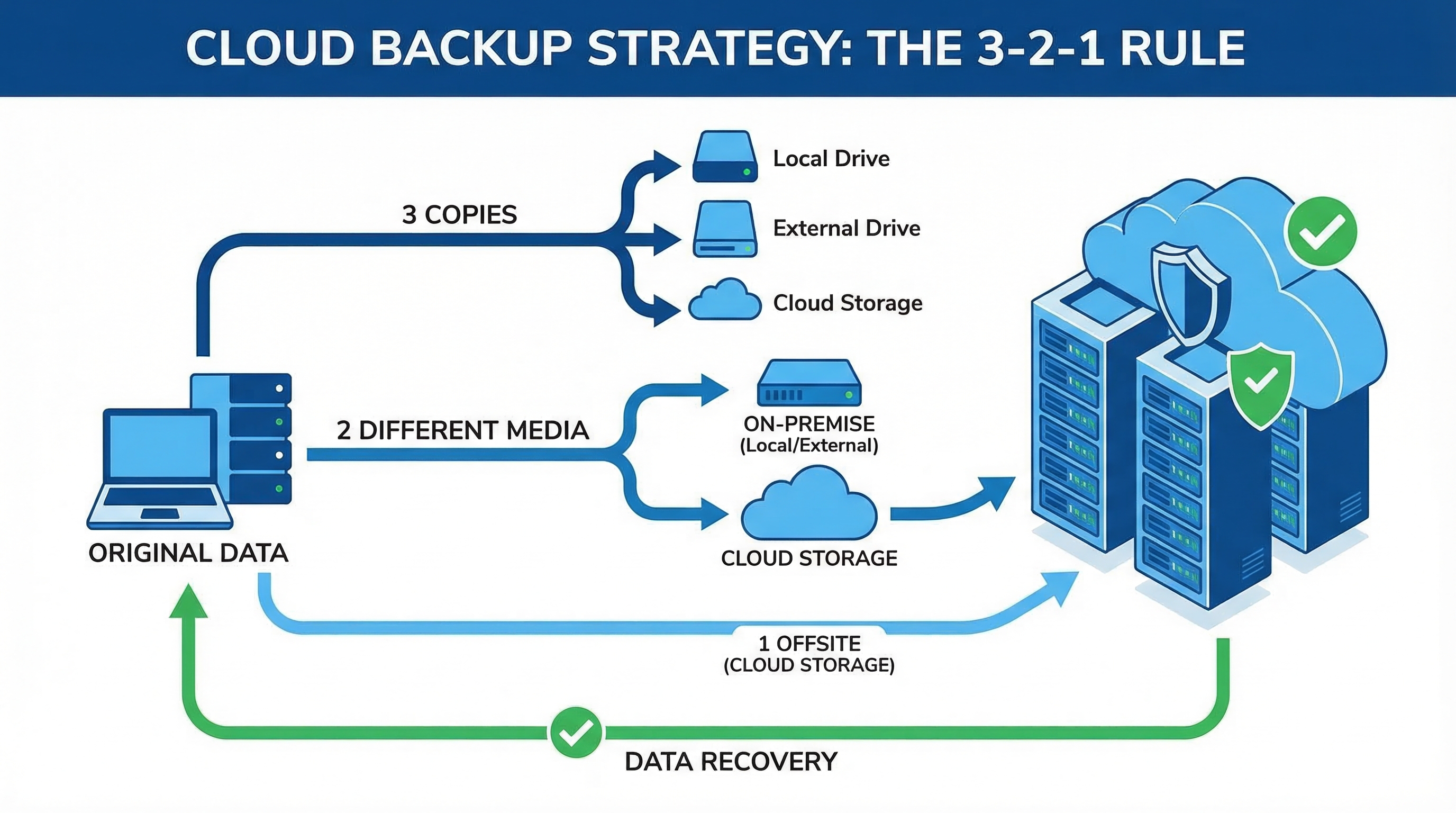

実効性あるバックアップ戦略:3-2-1 ルール

セキュリティの世界で長年にわたって推奨されているのが「3-2-1 バックアップルール」です。

| ルール | 内容 |

|---|---|

| 3 | データのコピーを 3つ 保持する(本番 + バックアップ2つ) |

| 2 | 2種類以上 の異なるメディア・ストレージに保存する |

| 1 | うち 1つ は必ずオフサイト(物理的に離れた場所)に保管する |

さらに近年では、クラウド時代に対応した「3-2-1-1-0 ルール」も提唱されています。追加された「1」はイミュータブル(変更不可)なバックアップ、「0」はリストアエラーがゼロであることを意味します。

ポイントはバックアップの独立性です。本番環境がランサムウェアに感染しても、バックアップが安全な別の場所に存在していれば、復元の道は残ります。

HStorage でランサムウェア対策バックアップを実現する

HStorage は、3-2-1 ルールの「オフサイト・クラウドバックアップ」として最適なサービスです。ここでは、HStorage を活用した具体的な対策を紹介します。

オフサイトクラウドストレージとしての活用

HStorage はインターネット経由でアクセスするクラウドストレージであるため、本番の社内ネットワークとは完全に分離されています。ランサムウェアが社内ネットワーク全体を制圧したとしても、HStorage 上のデータには直接アクセスできません。

重要なファイルや定期的なバックアップアーカイブを HStorage に保存しておくことで、「感染前の状態に戻れるクリーンなコピー」を常に保持できます。

フォルダ管理でバックアップを整理

HStorage のフォルダ機能を使えば、バックアップデータを日付・プロジェクト・部門別に整理できます。バックアップ世代管理(7世代・30世代保持など)を見据えたフォルダ構造を事前に設計しておくことが重要です。

バックアップ/

├── 2026-03/

│ ├── 2026-03-01-full-backup.zip

│ ├── 2026-03-08-full-backup.zip

│ └── 2026-03-15-full-backup.zip

├── 2026-02/

│ └── ...

└── 設定ファイル/

└── server-config-snapshot.tar.gz

API を活用したバックアップ自動化

HStorage はすべてのユーザーに API を提供しており、バックアップスクリプトからのファイルアップロードを自動化できます。

以下は、Bash スクリプトからデータベースのバックアップを HStorage へ自動アップロードする簡単な例です。

#!/bin/bash

DATE=$(date +%Y-%m-%d)

BACKUP_FILE="db-backup-${DATE}.sql.gz"

# データベースのダンプを作成

mysqldump mydb | gzip > "/tmp/${BACKUP_FILE}"

# HStorage API でアップロード

curl -X POST "https://hstorage.io/api/upload" \

-H "Authorization: Bearer YOUR_API_KEY" \

-F "file=@/tmp/${BACKUP_FILE}" \

-F "folder_uid=YOUR_BACKUP_FOLDER_UID"

echo "バックアップ完了: ${BACKUP_FILE}"

cron に登録すれば、毎日自動的にクラウドバックアップが作成されます。

チーム機能でバックアップ管理を分担

企業のセキュリティ対策として、バックアップの管理責任者を明確にすることも重要です。HStorage のチーム機能を利用すれば、IT担当者にのみバックアップフォルダへのアクセス権を付与し、一般従業員が誤って削除・上書きするリスクを最小化できます。

バックアップ後に必須の「復元テスト」

どれほど優れたバックアップ体制を構築しても、実際に復元できることを確認しなければ意味がありません。少なくとも四半期に一度は以下を確認しましょう。

- HStorage からファイルをダウンロードできるか

- アーカイブファイルが破損していないか(

md5sumやsha256によるチェックサム検証) - テスト環境でシステムを復元できるか

- 復元に要した時間を記録し、目標復旧時間(RTO)以内か確認する

HStorage ではダウンロード後すぐにファイルの整合性を確認できるため、定期的な復元テストのワークフローに組み込みやすい設計です。

まとめ:「バックアップがある」から「復元できる」へ

今回の警察庁調査は、日本企業のランサムウェア対策における重大な盲点を浮き彫りにしました。バックアップの「存在」と「実効性」は別物です。復元成功率2割という数字は、多くの企業が後者を軽視していることを示しています。

- ✅ バックアップは本番環境から物理的・論理的に分離されたオフサイトに保管する

- ✅ 3-2-1 ルールを基本に、複数のコピーを複数の場所に保持する

- ✅ API を活用してバックアップを自動化し、人為的なミスを排除する

- ✅ 定期的な復元テストでバックアップの実効性を検証する

- ✅ チーム機能でアクセス権限を適切に管理し、内部リスクも低減する

HStorage は、こうした実効性あるバックアップ戦略を支えるオフサイトクラウドストレージとして活用できます。ランサムウェア被害が「他人事」ではない今、バックアップ戦略を今すぐ見直してみてください。

HStorage のバックアップ活用について詳しくは、HStorage 公式サイトまたはサポートチームまでお気軽にお問い合わせください。